Convert Windows Server Evaluation to Standard/Datacenter Edition

Problem:

You want to convert your windows server evaluation edition to a standard or datacenter edition.

Solution:

Before we can activate the server via KMS or MAC we need to convert the evaluation edition into an standard or datacenter.

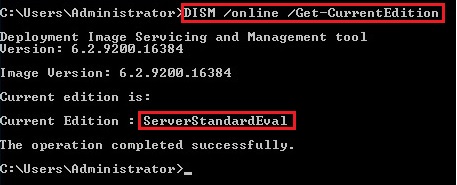

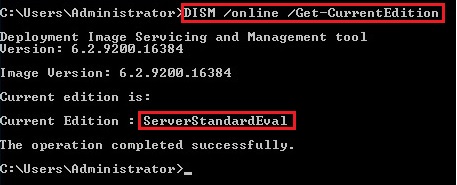

Check the current Edition

Here you see the server edition. If it is an ServerXXXEval you must convert the server edition into standard or datacenter

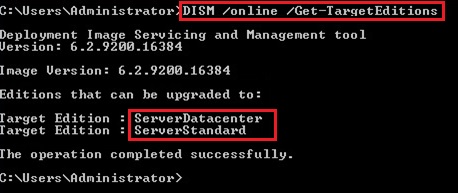

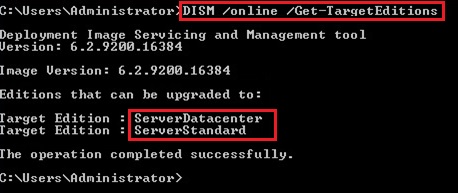

Check the possible target editions

To check the possible target edition, you can execute the next command:

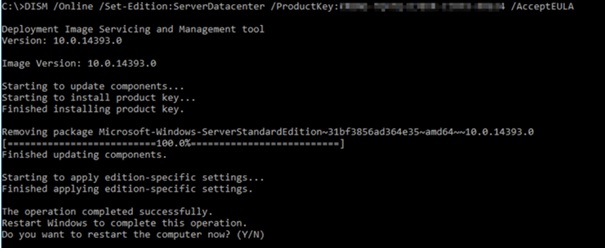

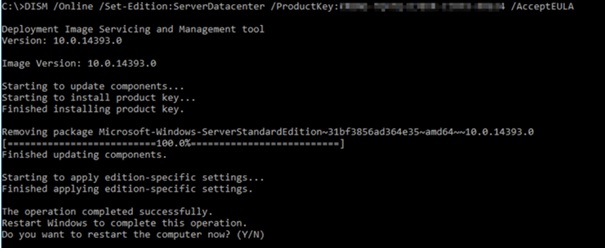

Convert the eval to standard or datacenter edition

ATTENTION: The next step will need an intermediate reboot of the server!!

Now you can convert your evaluation edition to the target edition with the command below:

Standard:

Datacenter

For the product key please use the generic volume license keys from the table below. With this keys you can also activate the server via KMS. If you have MAC Keys please use this keys for converting.

Server 2022 Standard VDYBN-27WPP-V4HQT-9VMD4-VMK7H

Server 2022 Datacenter WX4NM-KYWYW-QJJR4-XV3QB-6VM33

Server 2019 Standard N69G4-B89J2-4G8F4-WWYCC-J464C

Server 2019 Datacenter WMDGN-G9PQG-XVVXX-R3X43-63DFG

Server 2016 Standard WC2BQ-8NRM3-FDDYY-2BFGV-KHKQY

Server 2016 Datacenter CB7KF-BWN84-R7R2Y-793K2-8XDDG

You want to convert your windows server evaluation edition to a standard or datacenter edition.

Solution:

Before we can activate the server via KMS or MAC we need to convert the evaluation edition into an standard or datacenter.

Check the current Edition

DISM /online /Get-CurrentEdition

Here you see the server edition. If it is an ServerXXXEval you must convert the server edition into standard or datacenter

Check the possible target editions

To check the possible target edition, you can execute the next command:

DISM /online /Get-TargetEditions

Convert the eval to standard or datacenter edition

ATTENTION: The next step will need an intermediate reboot of the server!!

Now you can convert your evaluation edition to the target edition with the command below:

Standard:

DISM /online /Set-Edition:ServerStandard /ProductKey:XXXXX-XXXXX-XXXXX-XXXXX-XXXXX /AcceptEula

Datacenter

DISM /online /Set-Edition:ServerDatacenter /ProductKey:XXXXX-XXXXX-XXXXX-XXXXX-XXXXX /AcceptEula

For the product key please use the generic volume license keys from the table below. With this keys you can also activate the server via KMS. If you have MAC Keys please use this keys for converting.

Server 2022 Standard VDYBN-27WPP-V4HQT-9VMD4-VMK7H

Server 2022 Datacenter WX4NM-KYWYW-QJJR4-XV3QB-6VM33

Server 2019 Standard N69G4-B89J2-4G8F4-WWYCC-J464C

Server 2019 Datacenter WMDGN-G9PQG-XVVXX-R3X43-63DFG

Server 2016 Standard WC2BQ-8NRM3-FDDYY-2BFGV-KHKQY

Server 2016 Datacenter CB7KF-BWN84-R7R2Y-793K2-8XDDG