Exchange 2013/2016: Installationsanleitung für einen Exchange CU auf einen Single Server (kein DAG)

Hier meine Anleitung zur Installation eines Exchange CU auf einen einzelnen Exchange Server(kein DAG) - ist wahrscheinlich nicht vollständig, aber für mich steht hier das Wichtigste drin.

Vorher eventuelles Schema-Update prüfen und ggf. durchführen. Für ein sicheres Schema-Update habe ich auch bereits eine Anleitung geschrieben:

HTH: ActiveDirectory: Sicheres Schema-Update (ADPREP) mittels Replikations-Pause

Danach geht es mit den Vorbereitungen und Installation weiter:

- Benutzerspezifische Konfigurationsdateien sichern (z.B. Microsoft.Exchange.Store.Worker.exe.config)

- Backup-Zeiten prüfen und ggf. anhalten

- NAT für SMTP deaktivieren - Keine Mails kommen mehr herein, keine Client-Verbindungen mehr von extern

- HTTPS in NAT auf Firewall deaktivieren - Keine externen Client-Verbindungen mehr (nur wenn kein Reverse Proxy vorhanden)

- Reverse Proxy deaktivieren, falls vorhanden - kein OWA, ActiveSync und Outlook Anywhere

- Server herunterfahren und Snapshot erstellen (Sicherheit)

- Server neu starten - schließt auch alle eventuellen Installationsroutinen ab (Updates etc.)

- Virenscanner deaktivieren bei Installation (z.B. Defender: Set-MpPreference -DisableRealtimeMonitoring $true)

- Powershell Restriction deaktivieren: Set-ExecutionPolicy Unrestricted

- Server neu starten - zur Sicherheit

- AV-Status prüfen erneut prüfen: Get-Mppreference

- ISO mounten

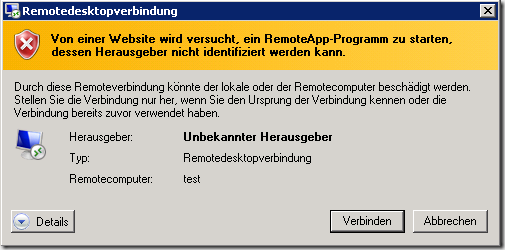

- CMD als Administrator öffnen (Wichtig, wegen UAC)

- Setup aus CMD starten und erfolgreich durchlaufen lassen – kann dauern... (ca. 1 Stunde)

- Zuvor gesicherte, benutzerspezifische Konfigurationsdateien prüfen und ggf. wiederherstellen (Filedate prüfen)

- Serverneustart durchführen um Installation abzuschließen und wiederhergestellte Konfiguration zu aktivieren

- ReverseProxy bzw. HTTPS im NAT auf der Firewall wieder aktivieren

- NAT für SMTP wieder aktivieren - Testmail schicken!!

- Nach Update Funktionen prüfen: OWA, ActiveSync, Outlook Anywhere

- Backup ggf. wieder aktivieren

- Virenscanner aktivieren (z.B. Set-MpPreference -DisableRealtimeMonitoring $false)

- Snapshot löschen

Vorher eventuelles Schema-Update prüfen und ggf. durchführen. Für ein sicheres Schema-Update habe ich auch bereits eine Anleitung geschrieben:

HTH: ActiveDirectory: Sicheres Schema-Update (ADPREP) mittels Replikations-Pause

Danach geht es mit den Vorbereitungen und Installation weiter:

- Benutzerspezifische Konfigurationsdateien sichern (z.B. Microsoft.Exchange.Store.Worker.exe.config)

- Backup-Zeiten prüfen und ggf. anhalten

- NAT für SMTP deaktivieren - Keine Mails kommen mehr herein, keine Client-Verbindungen mehr von extern

- HTTPS in NAT auf Firewall deaktivieren - Keine externen Client-Verbindungen mehr (nur wenn kein Reverse Proxy vorhanden)

- Reverse Proxy deaktivieren, falls vorhanden - kein OWA, ActiveSync und Outlook Anywhere

- Server herunterfahren und Snapshot erstellen (Sicherheit)

- Server neu starten - schließt auch alle eventuellen Installationsroutinen ab (Updates etc.)

- Virenscanner deaktivieren bei Installation (z.B. Defender: Set-MpPreference -DisableRealtimeMonitoring $true)

- Powershell Restriction deaktivieren: Set-ExecutionPolicy Unrestricted

- Server neu starten - zur Sicherheit

- AV-Status prüfen erneut prüfen: Get-Mppreference

- ISO mounten

- CMD als Administrator öffnen (Wichtig, wegen UAC)

- Setup aus CMD starten und erfolgreich durchlaufen lassen – kann dauern... (ca. 1 Stunde)

- Zuvor gesicherte, benutzerspezifische Konfigurationsdateien prüfen und ggf. wiederherstellen (Filedate prüfen)

- Serverneustart durchführen um Installation abzuschließen und wiederhergestellte Konfiguration zu aktivieren

- ReverseProxy bzw. HTTPS im NAT auf der Firewall wieder aktivieren

- NAT für SMTP wieder aktivieren - Testmail schicken!!

- Nach Update Funktionen prüfen: OWA, ActiveSync, Outlook Anywhere

- Backup ggf. wieder aktivieren

- Virenscanner aktivieren (z.B. Set-MpPreference -DisableRealtimeMonitoring $false)

- Snapshot löschen