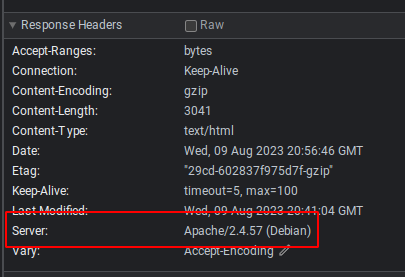

Unter Windows ist es recht einfach einen MFA Schutz zu realisieren. Hier haben wir Windows Hello oder das Azure AD das uns das abnimmt.

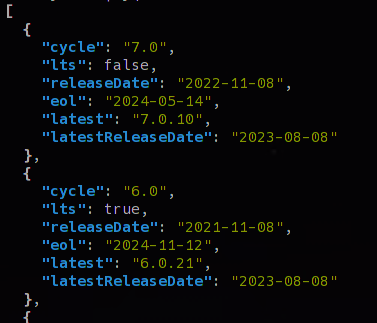

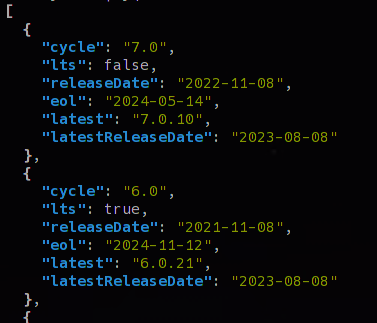

Für den Mac gibt es TouchID aber für Linux muss man hier selbst etwas bauen.

Installation des benötigten Pakets

apt install libpam-google-authenticator -y

Konfigurieren von libpam-google-authenticator

google-authenticator

Jetzt kommen einige Fragen zur Konfiguration

Do you want authentication tokens to be time-based (y/n) y

An dieser Stelle wird der QR Code Angezeigt, dieser kann kann jetzt gescannt werden und in der Authenticator App deiner Wahl eingepflegt werden. Und dann gehts weiter mit folgenden Fragen

Do you want me to update your "/chris/.google_authenticator" file? (y/n) y

Do you want to disallow multiple uses of the same authentication

token? This restricts you to one login about every 30s, but it increases

your chances to notice or even prevent man-in-the-middle attacks (y/n) y

By default, a new token is generated every 30 seconds by the mobile app.

In order to compensate for possible time-skew between the client and the server,

we allow an extra token before and after the current time. This allows for a

time skew of up to 30 seconds between authentication server and client. If you

experience problems with poor time synchronization, you can increase the window

from its default size of 3 permitted codes (one previous code, the current

code, the next code) to 17 permitted codes (the 8 previous codes, the current

code, and the 8 next codes). This will permit for a time skew of up to 4 minutes

between client and server.

Do you want to do so? (y/n) n

If the computer that you are logging into isn't hardened against brute-force

login attempts, you can enable rate-limiting for the authentication module.

By default, this limits attackers to no more than 3 login attempts every 30s.

Do you want to enable rate-limiting? (y/n) y

Jetzt ist die Konfiguration abgeschlossen. Der Zeitpunkt ist gekommen in der wir die zu sichernden Dienste konfigurieren.

Hier als Beispiel ssh

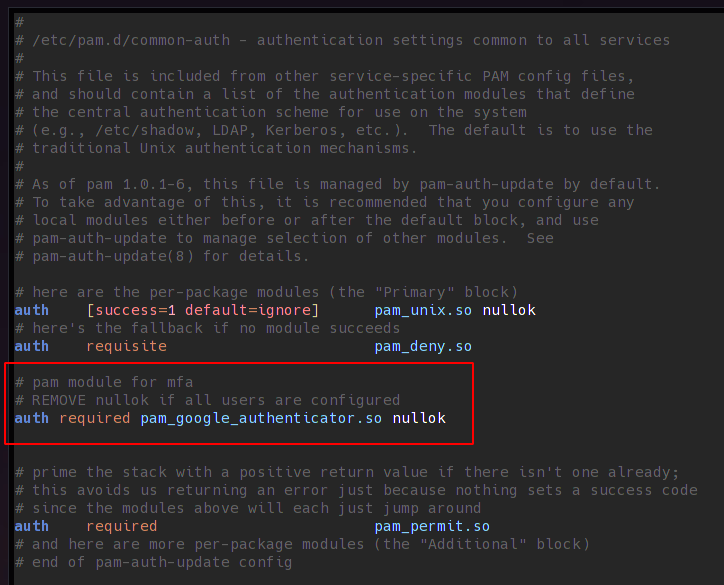

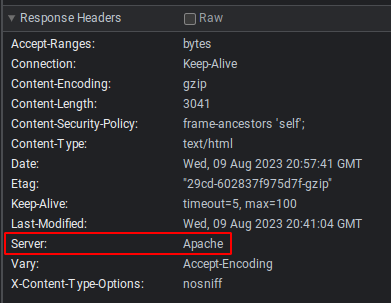

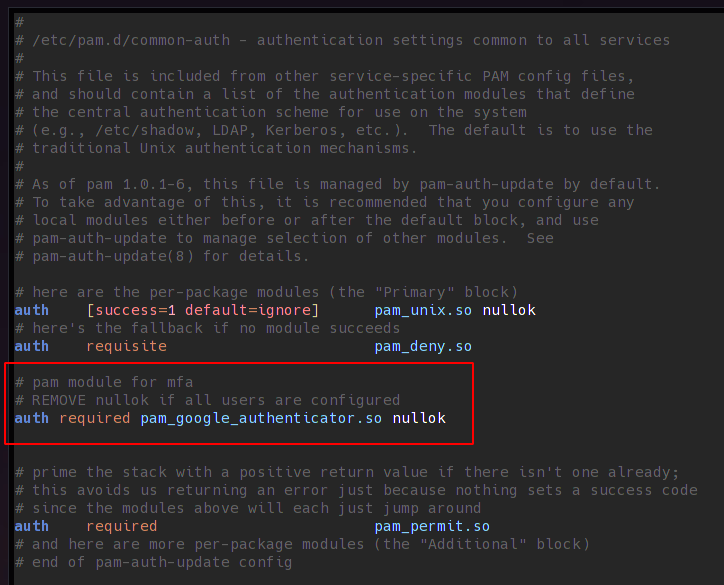

Öffnen der Datei

/etc/pam.d/common-auth und das PAM Modul aktivieren.

Dazu diese Zeilen einfügen in der config einfügen.

# google mfa

auth required pam_google_authenticator.so nullok

Nachdem alle User die Konfiguration durchlaufen haben muss nullok aus der Zeile entfernt werden. Das sorgt dafür das nur noch User mit MFA eine Authentifizierung möglich ist.

Und jetzt noch die Datei

/etc/ssh/sshd_config anpassen.

KbdInteractiveAuthentication yes

UsePAM yes

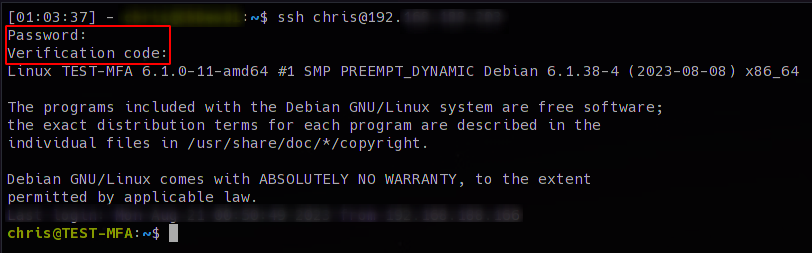

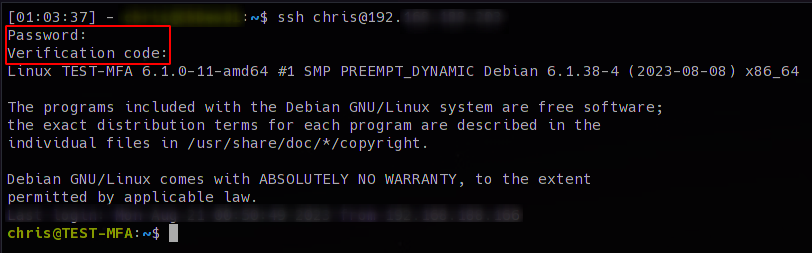

Jetzt noch den sshd Service neu starten und wir müssen uns mit einem MFA Token anmelden.

systemctl restart sshd

Noch sicherer wäre das ganze wenn man das Login auf pubkey umstellt. Hierzu muss VOR der Einrichtung ein Pubkey erzeugt und hinzugefügt werden. Dann kann man in der Datei

/etc/pam.d/sshd den Part

@include common-auth auskommentieren (# davor) und danach die Zeilen einfügen.

# google mfa

auth required pam_google_authenticator.so

Hintergrund ist das wir hier das common-auth modul deaktivieren , dieses ist für die Passwort Anmeldung zuständig. Wechseln wir auf das Pubkey Verfahren wird dieses Modul nicht mehr angezogen , was die Einstellung die oben erwähnt wurde deaktivert.

Da wir die Einstellungen im common-auth Modul setzen sind alle Dienste davon betroffen die dieses verwenden. d.h. jetzt sind alle Dienste über MFA abgesichert die dieses PAM Modul verwenden.